El phishing bancario es un método mediante el cualse roban las credenciales, firmas digitales y datos de la víctima para posteriormente acceder a sus cuentas bancarias. Este robo de información se realiza a través de una suplantación de identidad de las entidades bancarias.

Los métodos más utilizados son los emails, páginas webs, SMSs y llamadas telefónicas. En algunas ocasiones se utilizan estas técnicas para infectar los dispositivos con algún tipo de malware (programa malicioso).

A continuación, se enumeran diversas técnicas para reducir las probabilidades de ser víctima de un phishing bancario según la policía.

1) Comprobar el origen del correo electrónico

Si no se conoce el remitente o el dominio no coincide con la empresa que dice ser es probable que sea un caso de phishing. Desconfiar de correos que utilicen un servicio de correo gratuito como Gmail, Outlook, Yahoo!, etc…

2) Comprobar la redacción y ortografía

Los correos y mensajes de phishing suelen tener frases mal construidas, palabras con caracteres o símbolos extraños y faltas de ortografía.

3) Buscar signos de personalización

Los mensajes de phishing suelen ser genéricos y tener poca o ninguna personalización.

4) Desconfiar de asuntos alarmistas

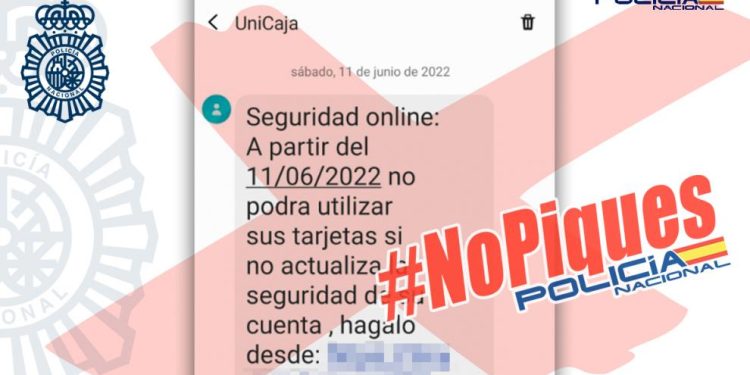

El asunto del mensaje de phishing suele intentar crear una sensación de urgencia en la víctima (robo de la cuenta, eliminación de la cuenta, detección de movimientos sospechosos, etc…) e intentar que esta realice una acción inmediatamente o con poco margen de tiempo.

5) Comprobar la dirección del enlace

Los atacantes intentan que se acceda a una página web fraudulenta para robar las credenciales de la víctima. Antes de hacer click en un enlace, es importante comprobar que es fiable. Esta sencilla comprobación puede hacerse situando el puntero del ratón encima del botón o del enlace y observando la dirección que se muestra en la parte inferior izquierda del navegador o el cliente de correo.

6) No descargar ficheros sin comprobar la extensión

No descargar ficheros sin comprobar la extensión: Si el mensaje invita a descargar un archivo, es importante comprobar que este no tenga más de una extensión (por ejemplo archivo.doc.exe), sea un fichero comprimido (.zip) o sea un ejecutable (.exe, .lnk, .msi, etc…).

7) No activar las macros en un documento ofimático sospechoso

Las macros de un documento ofimático (como Word o Excel) pueden ser utilizadas por los atacantes para instalar malware en el equipo de la víctima y posteriormente robar sus credenciales.

8) Activar la autenticación en dos pasos

Muchos servicios permiten activar la autenticación en dos pasos. Esta permite añadir una capa extra de seguridad, evitando que el atacante pueda entrar en la cuenta incluso en el caso de haber obtenido las credenciales.

9) Instalar las últimas actualizaciones

Aunque se realicen todas las comprobaciones anteriores, es posible que los programas o aplicaciones que utilicemos tengan alguna vulnerabilidad que pueda ser explotada por los atacantes. Una manera de reducir este riesgo es mantener el sistema operativo y el software actualizado.

10) Siempre utilizar aplicaciones oficiales

Siempre utilizar aplicaciones oficiales: Utilizar aplicaciones bancarias de fuentes oficiales (como Google Play o la propia página web del banco), reduce las probabilidades de que este software haya sido modificado de manera maliciosa. Evitar descargar aplicaciones de páginas web sospechosas.

BRIGADA CENTRAL DE INVESTIGACIÓN TECNOLÓGICA (B.C.I.T.)

La Brigada Central de Investigación Tecnológica es la Unidad policial destinada a responder a los retos que plantean las nuevas formas de delincuencia. Pornografía infantil, estafas y fraudes por Internet, fraudes en el uso de las comunicaciones, ataques cibernéticos, piratería…

La Brigada Central de Investigación Tecnológica está encuadrada en la Unidad de Investigación Tecnológica (C.G.P.J) . que es el órgano de la Dirección General de la Policía encargado de la investigación y persecución del ciberdelito de ámbito nacional y transnacional. Actuará como Centro de Prevención y Respuesta E- Crime de la Policía Nacional.

Su misión consiste en obtener las pruebas, perseguir a los delincuentes y poner a unas y otros a disposición judicial. Sus herramientas son la formación continua de los investigadores, la colaboración de las más punteras instituciones públicas y privadas, la participación activa en los foros internacionales de cooperación policial y la colaboración ciudadana.